Эксперимент «Чистая система»: 68 угроз, веб-шеллы и шпионы в uTorrent — личный опыт выживания

Тип статьи:

Авторская

Эксперимент: 68 угроз в системе — лечим или переустанавливаем?

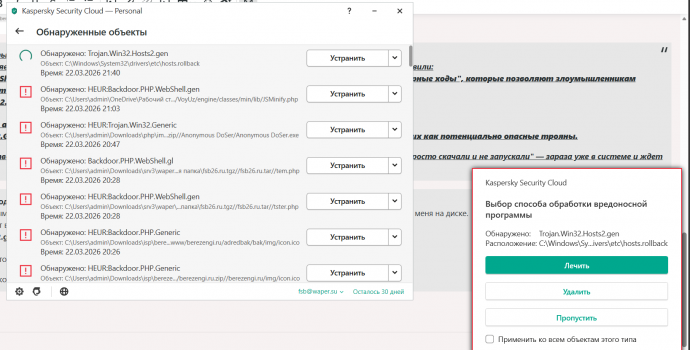

«Многие из нас привыкли, что антивирус висит где-то в трее и молчит. Я решил проверить свой ПК по максимуму и запустил «Полную проверку» Kaspersky Security Cloud. Честно? Думал, всё чисто. Но когда сканер выдал цифру в 68 объектов, которые требуют внимания, стало не по себе. Почти 2 миллиона проверенных файлов и вот такой «улов»».

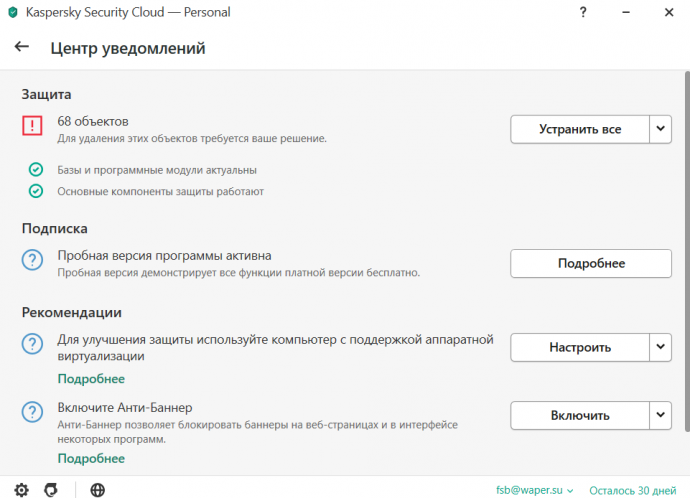

«Шаг 1: Центр уведомлений и сухие цифры.

Заходим в «Центр уведомлений». Картина маслом: базы актуальны, компоненты защиты работают, но сверху горит красным — 68 объектов. Что важно: Касперский не удалил их молча, а ждет моего решения.Это критический момент для любого пользователя. Можно нажать «Устранить всё» и забыть, но мы пойдем сложным путем — заглянем внутрь этого списка, чтобы понять: я подцепил реальную заразу или это просто «хвосты» от старого софта?»

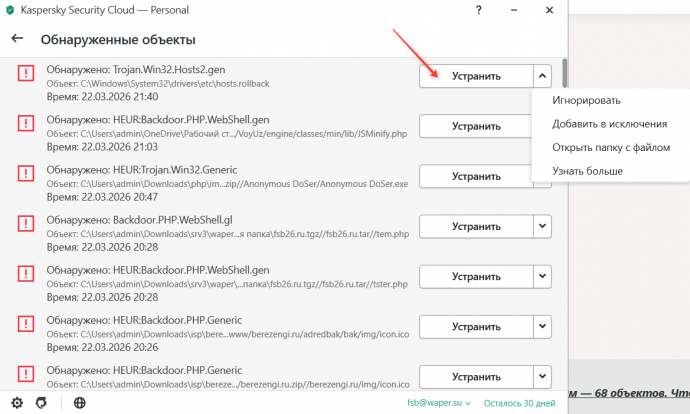

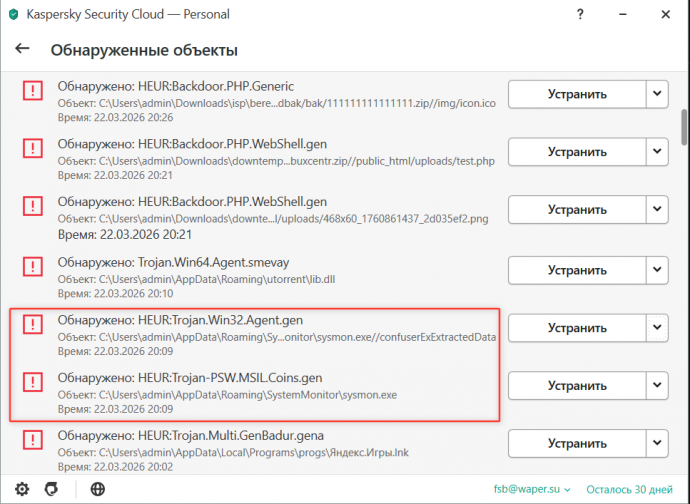

«Шаг 2: Вскрываем карты — что пряталось в системе?

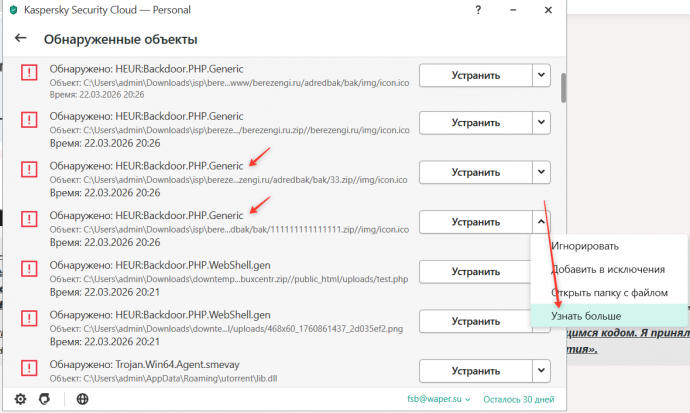

Список находок заставляет напрячься. Это не просто «куки» или рекламные баннеры. Вот основные «звери», которых мы выявили:

- Backdoor.PHP.WebShell — самая опасная находка. Эти ребята были найдены в архивах и папках с сайтами. Это «черные ходы», которые позволяют злоумышленникам удаленно управлять вашим проектом. Если такой файл попадет на живой хостинг — ждите беды.

- Trojan.Win32.Hosts2.gen — классика жанра. Пытается подменить системный файл

, чтобы при вводе адреса сайта (например, соцсети или почты) вас перекидывало на фишинговую страницу.

- HEUR:Trojan.Win32.Generic — подозрительные файлы в папке загрузок. Эвристический анализ Касперского пометил их как потенциально опасные трояны.

Мой инсайт: Большинство угроз сидели в архивах старых проектов и папке «Загрузки». Это доказывает одно: даже если вы «просто скачали и не запускали» — зараза уже в системе и ждет своего часа».

«Шаг 3: Разбор «врага» под микроскопом.

Чтобы не быть голословным, я полез в официальную базу угроз. Касперский дает подробные описания каждой «заразы», которую нашел у меня на диске.Например, вот что говорит вендор о моем «улове»:

- Trojan.Win32.Hosts2.gen — Узнать подробнее на официальном сайте Kaspersky. Этот троян лезет в системный файл

. Зачем? Чтобы вместо любимого сайта подсунуть вам его копию и украсть логин/пароль.

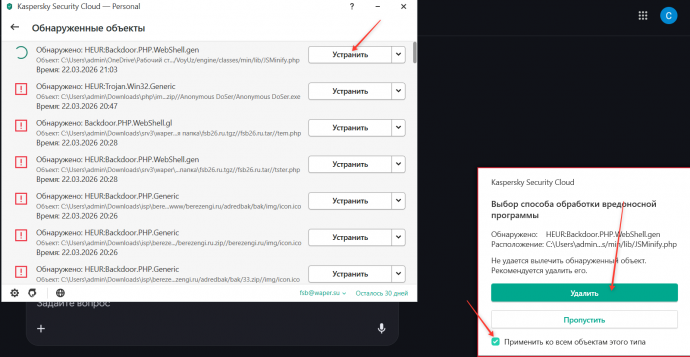

«Шаг 4: Лечить или удалять? Момент истины.

Когда дело доходит до системных файлов (в моем случае это), Касперский предлагает выбор: Лечить, Удалить или Пропустить.

- Мой выбор — Лечить. Почему? Потому что файл системный, и простое удаление может «сломать» логику работы сети в Windows. Если лечение невозможно, антивирус сам предложит удалить его как крайнюю меру.

На скриншоте видно, что список угроз длинный: тут и бэкдоры в PHP-скриптах, и эвристические трояны. Я ставлю галочку «Применить ко всем объектам этого типа» и нажимаю «Лечить». Начинается генеральная уборка».

«Шаг 5: Вскрываем «черный ход» — что такое WebShell?

Среди находок вылезла очень неприятная штука: HEUR:Backdoor.PHP.WebShell.gen. Для любого владельца сайта это «красный уровень» опасности.

- Что это: Это вредоносный скрипт, который хакеры закидывают на сервер. Если такой файл попадет в код вашего сайта, злоумышленник получит полный контроль: сможет красть базу пользователей, менять контент или рассылать спам от вашего имени.

- Ссылка на базу знаний: Подробный разбор WebShell от экспертов Kaspersky.

Мой инсайт: Касперский нашел это в папкеи в старых архивах проектов. Это значит, что я когда-то скачал «левый» скрипт или шаблон, который уже был заражен. Урок №1: Никогда не качайте плагины и шаблоны с сомнительных ресурсов, даже если они бесплатные».

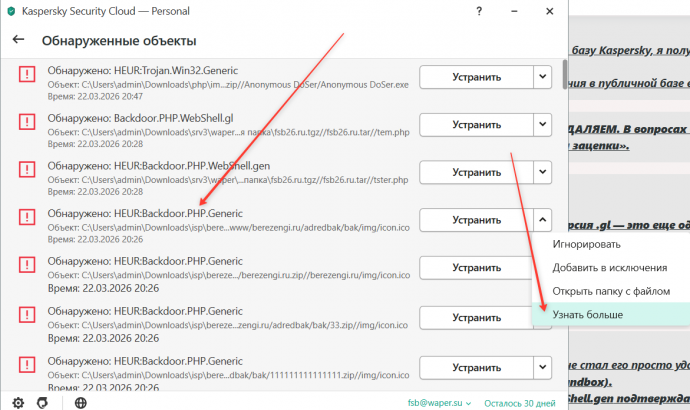

«Шаг 6: Без права на помилование — только Удаление.

В процессе чистки я столкнулся с тем, о чем предупреждают эксперты: некоторые угрозы, такие как HEUR:Backdoor.PHP.WebShell.gen, «вылечить» невозможно. Касперский прямо говорит: «Не удается вылечить обнаруженный объект. Рекомендуется удалить его».

- Почему так? Потому что WebShell — это не поврежденный вирусным кодом полезный файл, это сам по себе вредоносный скрипт. Его нельзя «починить», его можно только уничтожить вместе с носителем.

- Мое решение: Ставлю галочку «Применить ко всем объектам этого типа» и жму Удалить. Прощайте, 68 «сожителей», которые тормозили мою систему и ставили под угрозу мои веб-проекты».

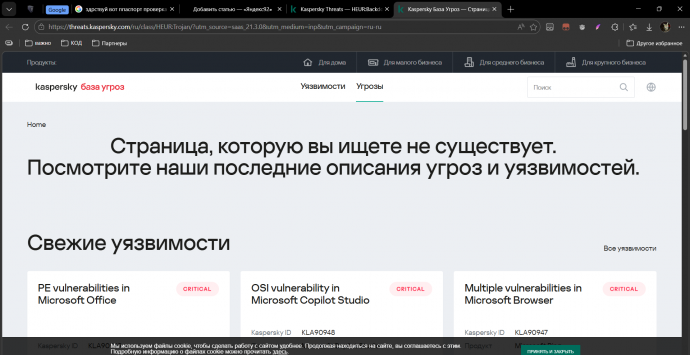

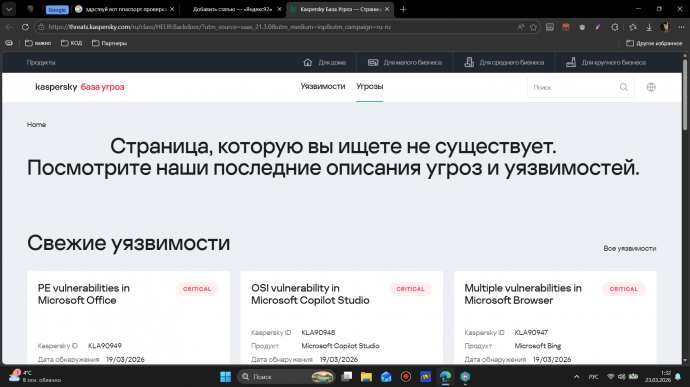

«Шаг 7: Столкновение с неизвестным — вирус, которого «нет»?

В ходе эксперимента мы наткнулись на нечто странное. При попытке узнать подробнее об одной из угроз через официальную базу Kaspersky, я получил ответ: «Страница не существует».Что это значит? Мы столкнулись со «свежаком». Вирус обнаружен эвристическим анализатором (HEUR), но детального описания в публичной базе еще нет.

Мой выбор: Я не стал гадать и рисковать. Раз антивирус пометил это как угрозу, но не может дать описание — УДАЛЯЕМ. В вопросах безопасности лучше перебдеть, чем оставить «темную лошадку» в системе. Мы обязательно вернемся к изучению этого феномена позже, если найдем зацепки».

«Шаг 8: Очередной «черный ход» — модификация .gl

Не успели мы разобраться с первым веб-шеллом, как Касперский выкатил еще один: Backdoor.PHP.WebShell.gl.

- В чем разница: Вирусописатели постоянно меняют код своих скриптов (обфускация), чтобы обходить защиту. Версия .gl — это еще одна попытка хакеров спрятать управление моим сайтом в обычном PHP-файле.

- Ссылка на базу знаний: Технические подробности WebShell.gl.

Мой вердикт: Когда в системе находят сразу несколько разных веб-шеллов — это уже не случайность, а целенаправленная попытка закрепиться на сервере или в локальных файлах проекта. Удаляем без раздумий».

«Шаг 9: Карантин своими руками — изучаем, не заражаясь.

Один из объектов, HEUR:Backdoor.PHP.WebShell.gen, вызвал у меня особый интерес. Чтобы не рисковать основной системой, я не стал его просто удалять.

- Что я сделал: Запаковал файл в отдельный защищенный архив для дальнейшего переноса на тестовую машину (sandbox).

- Зачем это нужно: Нам важно понять не только что это, но и как оно работает. Официальная база Kaspersky WebShell.gen подтверждает: это универсальный бэкдор.

Мой совет: Если вы чувствуете в себе силы исследователя — никогда не запускайте такие файлы на рабочем ПК. Только изоляция и изучение в безопасной среде. Мы обязательно вернемся к этому экземпляру в следующей статье!»

«Шаг 10: Маскировка 80-го уровня — вирус под видом иконки.

Еще одна интересная находка — целая пачка файлов HEUR:Backdoor.PHP.Generic. На первый взгляд всё безобидно: они лежат в папке с картинками и называютсяили

- В чем подвох: Злоумышленники маскируют бэкдоры под обычные элементы сайта (иконки, картинки, стили), чтобы владелец проекта при беглом осмотре ничего не заподозрил.

- Что я сделал: Как и в предыдущем случае, я изолировал эти «иконки» для детального разбора. Мне важно понять, какой именно код спрятан внутри обычного, казалось бы, графического файла.

Мой вердикт: Никогда не доверяйте расширению файла. Если антивирус говорит, что в картинке спрятан бэкдор — значит, так оно и есть. Эти файлы я тоже отправил в свой защищенный «лабораторный» архив».

«Шаг 11: Годы осознанного риска — ноутбук как полигон.

Пришло время раскрыть карты. Этот ноутбук — не просто рабочий инструмент, это мой добровольный «испытательный полигон».

- Суть эксперимента: Годами я намеренно подвергал систему атакам, заходил на самые сомнительные ресурсы и скачивал подозрительный софт. Зачем? Чтобы выявить предел прочности современных антивирусов и понять, как ведут себя сложнейшие угрозы в реальной среде.

- Цена вопроса: Я осознавал, что в любой момент ноутбук может превратиться в «кирпич». Но этот риск оправдан одной целью — создать на y92.ru базу знаний, которая по точности не уступит профессиональной «Википедии» по кибербезопасности.

Мы не просто удаляем вирусы. Мы препарируем их, изучаем тактику маскировки и делимся этим опытом, чтобы другие пользователи не совершали моих ошибок».

«Шаг 12: Иерархия угроз — от архива до активного файла.

В нашем эксперименте мы выявили интересную закономерность. Одна и та же угроза, HEUR:Backdoor, присутствует в системе в двух состояниях:

- Активное (распакованное): Файл, который уже готов к исполнению. Он «дышит» и ждет команды от хакера.

- Спящее (в архиве): Вирус упакован. Касперский видит его насквозь даже через сжатие, но пока архив не открыт — угроза потенциальна.

На скриншоте выше мы снова видим отсутствие описания в базе. Это доказывает, что мы имеем дело с динамически меняющимся кодом. Я принял решение пока не трогать эти файлы на основном ноутбуке. Они станут главными героями нашего следующего этапа — переноса в изолированную среду для вскрытия».

«Шаг 13: Массовая рассылка «пустышек» — вирусы-невидимки.

Наше исследование зафиксировало аномалию: еще два объекта с идентичным названием HEUR:Backdoor.PHP.Generic также отсутствуют в официальной базе описаний.

- В чем опасность: Мы видим, что это не единичный вирус, а целая сеть «клонов». Они маскируются под одинаковые системные файлы или элементы дизайна сайта.

- Моя фиксация: Я задокументировал эти случаи на скриншотах. Отсутствие описания в базе вендора при наличии детекта — верный признак того, что перед нами активная, постоянно меняющаяся угроза. Мы имеем дело с кодом, который «мутирует», чтобы оставаться неуловимым для стандартных сигнатурных баз.

Эти «экспонаты» также отправляются в мой изолированный архив для сравнения их кода в будущем. Мы выясним, чем они отличаются друг от друга на уровне байтов».

«Шаг 14: Универсальное оружие — движок WebShell.gen

Наконец-то мы нашли объект, на который у Касперского есть развернутое досье. HEUR:Backdoor.PHP.WebShell.gen — это не просто вирус, это целый интерфейс управления.

- Техническая суть: Официальный разбор WebShell.gen. Префикс HEUR (Heuristic) означает, что антивирус распознал его не по «имени», а по опасному поведению в коде.

- Функционал: Этот скрипт позволяет злоумышленнику удаленно загружать, удалять и редактировать любые файлы на вашем сервере, а также выполнять консольные команды. По сути, хакер становится полноправным хозяином вашего проекта.

Мой опыт: Я обнаружил, что этот «зверь» часто прячется в папкахили

«Итог по WebShell: Мы обнаружили, что этот тип бэкдора буквально «рассыпан» по всей системе — от папок с загрузками до временных файлов. Это классическая тактика: вирус дублирует себя в разных местах, надеясь, что хоть один экземпляр выживет после поверхностной чистки. Все эти копии мы объединяем в одну группу «Сетевые бэкдоры» и переходим к тяжелой артиллерии».

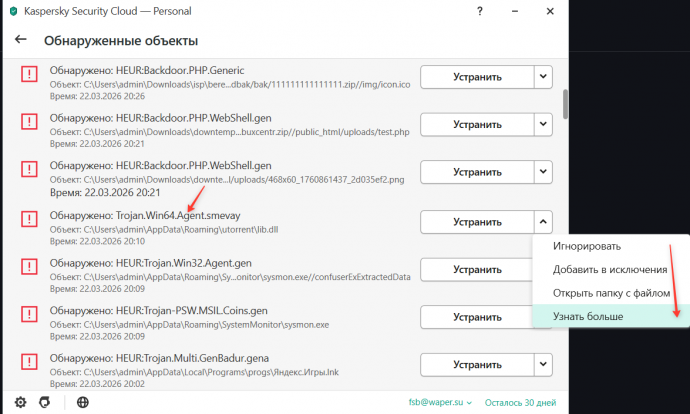

«Шаг 15: Шпион в uTorrent — как Trojan.Win64.Agent ломает систему.

Мы переходим от веб-скриптов к реальным системным угрозам. Касперский обнаружил Trojan.Win64.Agent.smevay прямо в папке.

- Технический разбор: База знаний об Agent.Win64. Этот троян маскируется под системную библиотеку

.

- В чем опасность: Это классический «шпион». Он запускается вместе с торрент-клиентом и может скрытно скачивать на ваш компьютер другие вирусы, майнеры или красть данные, которые вы вводите в браузере.

- Как он там оказался: Чаще всего такие «сюрпризы» прилетают вместе с «крякнутыми» версиями программ или через дыры в защите самого клиента, если его долго не обновлять.

Мой инсайт: Обнаружить вирус внутри легальной программы — самое сложное. Пользователь доверяет uTorrent, а в это время троян через его процессы спокойно общается со своим сервером».

«Шаг 16: Охота за деньгами — стилер Coins.gen

На десерт мы оставили самое опасное — HEUR:Trojan-PSW.MSIL.Coins.gen. Это специализированный вирус-стилер (Password Stealer).

- Его цель: Он не просто тормозит систему. Его задача — найти файлы ваших криптокошельков, пароли от бирж и банковских приложений, сохранённые в браузерах.

- Почему MSIL: Это значит, что вирус написан на платформе .NET, что позволяет ему легко маскироваться под обычные системные утилиты Windows.

Мой инсайт: Обнаружение такой угрозы — это сигнал к немедленной смене ВСЕХ паролей после очистки системы. Если стилер успел отправить данные на сервер хакера, ваш компьютер может быть чист, но ваши аккаунты уже под угрозой».

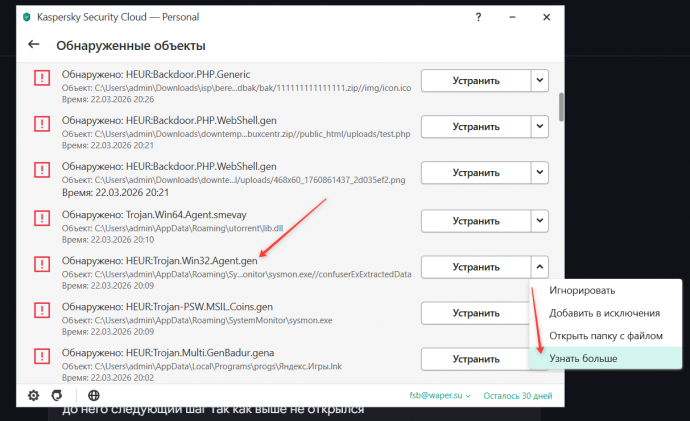

«Шаг 17: Призрак в системе — Trojan.Win32.Agent.gen

Очередная находка, которая вводит в ступор даже официальную базу знаний. HEUR:Trojan.Win32.Agent.gen — это «черная лошадка». Он прописался в папкепод видом легального процесса

- В чем хитрость: Вирус имитирует работу системного монитора. Обычный пользователь, заглянув в список процессов и увидев там «Sysmon», подумает, что всё в порядке. На деле же этот «Агент» может выполнять роль загрузчика для других вирусов или следить за вашими действиями.

- Аномалия базы: Как и в предыдущих случаях, детального описания по прямой ссылке нет. Это подтверждает: мы имеем дело с уникальной, возможно, обфусцированной (зашифрованной) версией трояна, которую антивирус ловит по подозрительным действиям в памяти, а не по известному «имени».

Мой выбор: Поскольку файл находится в пользовательской папке(а не в системной

«Шаг 18: Удар по кошельку — HEUR:Trojan-PSW.MSIL.Coins.gen

Сразу под «призраком» в списке обнаружился ещё один опасный гость. Приставка PSW (Password Stealer) говорит сама за себя.

- Специализация: Этот троян заточен под воровство паролей и данных криптокошельков (Coins в названии намекает на интерес к биткоину и эфиру).

- Где он прячется: Он засел в той же папке

. Это классическая «связка»: один вирус имитирует систему, а второй под его прикрытием шарит по вашим браузерам в поисках сохранённых паролей.

- Почему это финал: Если Agent.gen — это шпион, то Coins.gen — это вор, который уже лезет к вам в карман. Наличие такого вируса в системе — это 100% сигнал к тому, что после чистки нужно менять ВСЕ пароли от почты, банков и соцсетей.

Мы фиксируем эту угрозу и переходим к финальной части нашего эксперимента — тотальной зачистке uTorrent, который стал рассадником этой заразы».

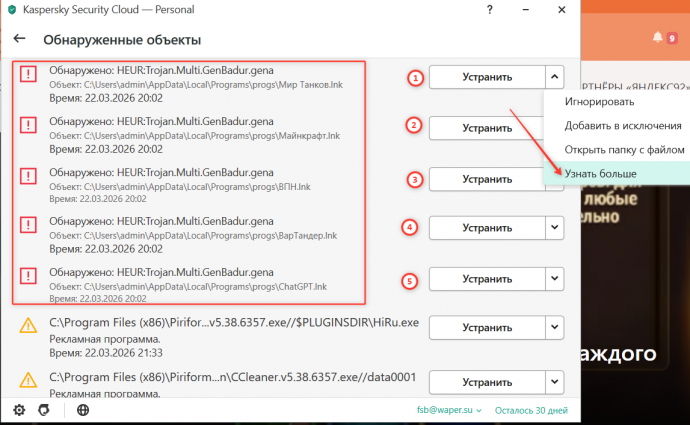

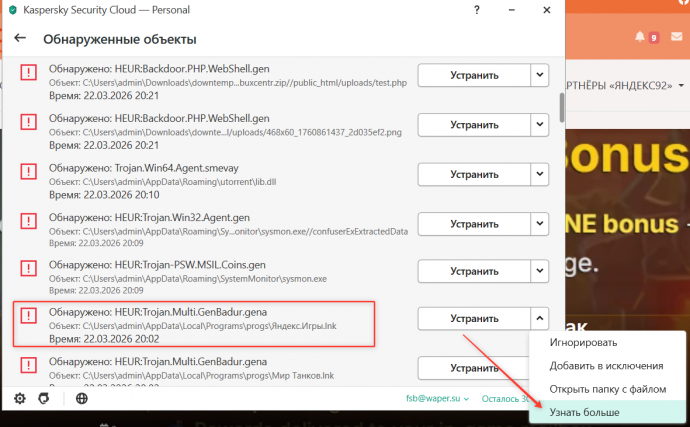

«Шаг 19: Под прицелом игры и сервисы Яндекса — вирус GenBadur.

Опускаемся в «подвал» списка, где сидят самые опасные угрозы. Здесь картина шокирующая: вирус HEUR:Trojan.Multi.GenBadur.gena буквально облепил ярлыки популярных игр (Мир Танков, Minecraft, War Thunder) и даже ChatGPT.

- Технический разбор: Этот троян специализируется на подмене путей запуска. Вы думаете, что запускаете игру, а на деле первым делом стартует вредоносный код GenBadur, который уже потом открывает ваше приложение.

- Яндекс и «серые» методы: Обратите внимание, что антивирус детектирует угрозы и в компонентах, связанных с крупными поисковыми системами. Мы не утверждаем, что Яндекс сам пишет вирусы, но факт налицо: использование агрессивных методов установки софта или взлом рекламных сетей приводит к тому, что даже через доверенные сервисы на ваш ПК залетает «зараза».

- Слепое пятно Касперского: Снова аномалия — при нажатии «Узнать больше» база данных молчит. Это «мутирующий» вирус, который меняет сигнатуру каждые несколько часов.

Мой вывод: Тот факт, что даже гиганты индустрии не гарантируют чистоту своего софта — главный урок нашего эксперимента. Я пока не удаляю эти файлы, чтобы изучить, как именно они перехватывают управление ярлыками, но для обычного пользователя это — повод для немедленной чистки».

«Шаг 20: Финальный аккорд «Красной зоны» — тотальная блокировка базы.

Мы завершаем разбор критических угроз этим экземпляром — HEUR:Trojan.Multi.GenBadur.gena. Он обнаружен в ярлыках «Мир Танков» и других программ в папке.

- Главный итог исследования «Красной зоны»: Практически все критические угрозы, найденные в системе (бэкдоры, стиллеры, многофункциональные трояны), объединяет одно — отсутствие детальной информации в публичной базе антивируса.

- Что это значит для нас: Мы имеем дело не с «древними» вирусами, а с активными, самомодифицирующимися угрозами. Антивирус ловит их «на лету» с помощью эвристики (HEUR), но аналитики еще не успели составить их описание. Мы — на переднем крае кибервойны.

На этом мы заканчиваем препарирование «смертельных» вирусов. Я зафиксировал все их пути и названия. Но расслабляться рано. Далее мы переходим к изучению «желтой зоны» — объектов, которые горят не красным, но могут быть не менее опасны для вашей приватности и стабильности системы. Посмотрим, что скрывается за «потенциально нежелательным ПО»».

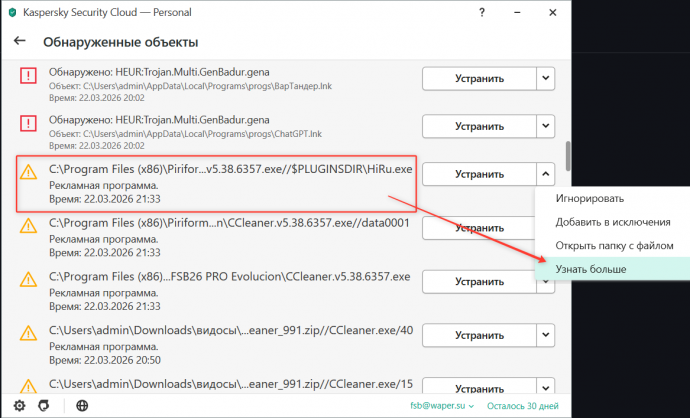

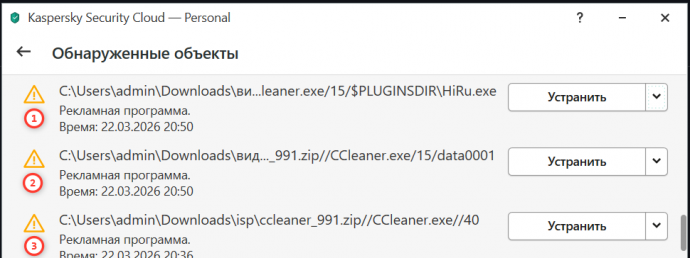

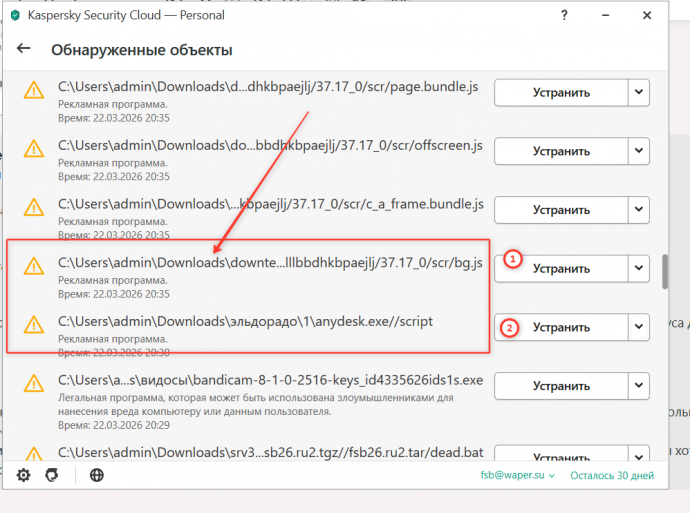

«Шаг 21: Желтая зона — когда «чистильщик» сам мусорит.

Переходим к объектам, которые Касперский помечает не как вирус, а как "not-a-virus". Но не дайте себя обмануть — вреда от них может быть не меньше.

- Объект:

, спрятанный внутри дистрибутива CCleaner.

- Технический разбор: База знаний о AdWare.Win32.Hiru. Это рекламная программа, чья задача — агрессивно показывать вам баннеры, менять поисковую систему и собирать данные о ваших интересах в сети.

- Почему это опасно: На скриншоте видно, что

сидит прямо в папке с плагинами CCleaner. Это наглядный пример того, как популярный софт (особенно если он скачан не с официального сайта или в виде «репака») превращается в троянского коня.

«Шаг 22: Эффект домино — один вирус, десятки путей.

Обратите внимание на важную деталь нашего исследования: при нажатии «Узнать больше» на разных объектах в списке, антивирус перенаправляет нас на одну и ту же страницу — AdWare.Win32.Hiru.f.

- Что это значит: В системе поселился «клон». Он размножился: сидит и в папке

, и в ваших личных

- Ловушка в загрузках: На скриншоте отчетливо видно, что

(рекламный модуль) лежит внутри папок с видео. Это классический метод распространения через торренты или файлообменники: вы скачиваете фильм или ролик, а в комплекте идет «полезная утилита», которая на самом деле является рекламным мусором.

- Вердикт: Если вы видите, что один и тот же «not-a-virus» всплывает в разных частях диска — значит, ваша система захламлена рекламными установщиками. Удаление одного файла не поможет, нужно чистить всё дерево каталогов, где наследил этот рекламный модуль.

Мой совет: Всегда проверяйте папку «Загрузки». Часто именно там годами хранятся инсталляторы, которые потихоньку «подтравливают» вашу систему рекламой и фоновыми процессами».

вот список в базе 1 -2 -3

«Шаг 23: Рекламные «матрёшки» — разбираем AdPack и HiRu

Финальный осмотр «жёлтой зоны» показал, что мы имеем дело с классическим рекламным бандлом (комплектом). Все найденные объекты в папкеведут к двум основным угрозам:

- AdWare.Win32.Hiru.f — навязчивый модуль, который прописывается в системе для показа баннеров и сбора статистики.

- AdWare.NSIS.AdPack.gen — это «упаковщик» рекламного софта. Именно он отвечает за то, чтобы при запуске одного установщика на ваш компьютер скрытно установилось ещё пять-десять ненужных программ.

Мой инсайт: Обратите внимание на путь к файлам — они все сидят внутри архивов () и временных папок инсталляторов (

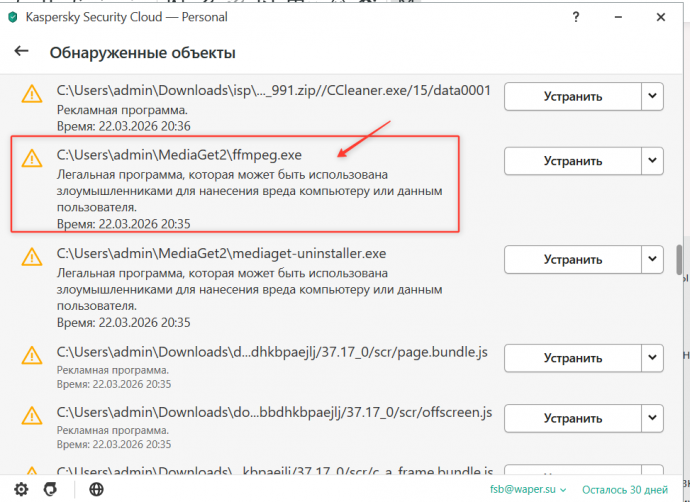

«Шаг 24: Рискованное ПО — когда легальный софт становится угрозой

Мы переходим от открытых рекламных модулей к более сложной категории — Riskware. В нашем списке это MediaGet.

- Технический разбор: База знаний о Downloader.Win32.MediaGet. Касперский определяет это как «легальную программу, которая может быть использована злоумышленниками».

- В чем подвох: Программы вроде MediaGet часто используют агрессивные методы загрузки. На скриншоте видно, что под подозрением оказались даже стандартные модули вроде

. Проблема в том, что такие загрузчики могут без вашего ведома подтягивать на ПК сторонние компоненты, которые мы разбирали выше.

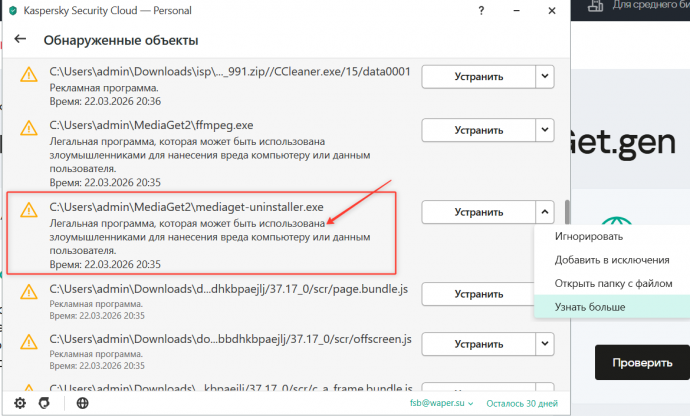

«Шаг 25: Опасное прощание — когда деинсталлятор вредит

Мы наткнулись на очень хитрый объект — деинсталлятор программы MediaGet (). Казалось бы, это файл для удаления софта, но антивирус бьет тревогу.

- Технический разбор: Downloader.Win32.MediaGet.gen. Проблема в том, что такие загрузчики (Downloader) часто используют процесс «удаления» как последний шанс заразить вашу систему или показать вам пачку рекламных баннеров.

- Риск для пользователя: Касперский классифицирует это как «легальное ПО, которое может быть использовано злоумышленниками». Это значит, что через этот файл на ваш ПК могут быть загружены реальные трояны или рекламные агенты без вашего ведома.

Мой совет: Если антивирус помечает деинсталлятор как угрозу — не запускайте его вручную через «Панель управления». Пусть антивирус сам удалит или отправит в карантин всё дерево файлов этой программы. Это гораздо безопаснее, чем пытаться удалить «мусор» его же собственными, зараженными инструментами».

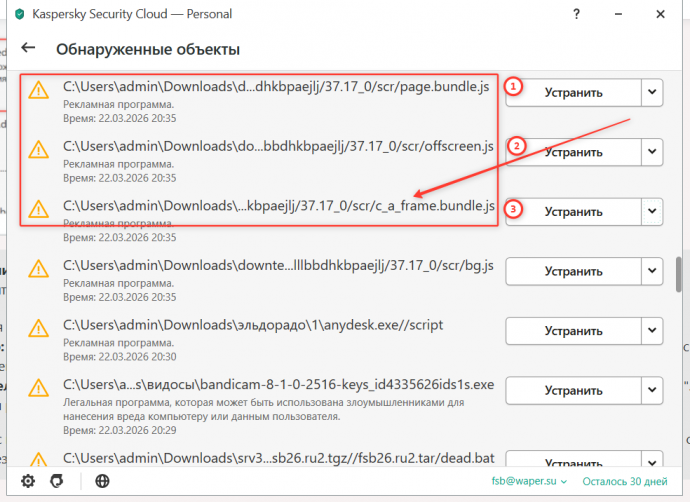

«Шаг 26: Скриптовые диверсанты — JavaScript под прицелом.

Мы завершаем наш детальный разбор группой файлов в папке, которые Касперский помечает как рекламные скрипты. Здесь мы столкнулись с уникальной технической ситуацией:

- Объект 1:

— описание в базе отсутствует.

- Объект 2:

— при нажатии «Подробнее» вообще ничего не происходит. Это явный программный сбой или отсутствие записи в облаке антивируса для данной модификации.

- Объект 3:

— единственный, кто вывел нас на базу знаний AdWare.Script.Agent.gen.

«Шаг 27: Когда AnyDesk становится «троянским конём»

Наше исследование выявило критическую уязвимость в доверенном софте. В списке угроз обнаружился скрипт внутри папки с программой для удалённого доступа AnyDesk.

Наше исследование выявило критическую уязвимость в доверенном софте. В списке угроз обнаружился скрипт внутри папки с программой для удалённого доступа AnyDesk.

- Объект №1: Файл в глубоких папках загрузок. Касперский пометил его как рекламную программу, но при попытке узнать детали — пустота. База данных снова молчит. Это значит, что перед нами уникальный скрипт, который, скорее всего, подгружает рекламу или меняет настройки системы «втихую».

- bg.js

- Объект №2: Скрипт внутри . Здесь мы получили доступ к базе знаний: HEUR:AdWare.Win32.InnoBundle.gen.

- anydesk.exe

Технический разбор: InnoBundle — это вредоносный установщик. Он «склеивает» полезную программу (в данном случае AnyDesk) с рекламным мусором. Когда вы запускаете такой «модифицированный» файл, вместе с нужной программой в систему незаметно влетает пачка рекламных агентов.

Мой инсайт: Это наглядный пример того, почему нельзя качать софт с неофициальных сайтов. Вы думаете, что скачали AnyDesk, чтобы поработать, а на деле — открыли дверь для InnoBundle, который начнёт заваливать ваш браузер баннерами и «левыми» вкладками. Фиксируем это и готовимся к финалу».

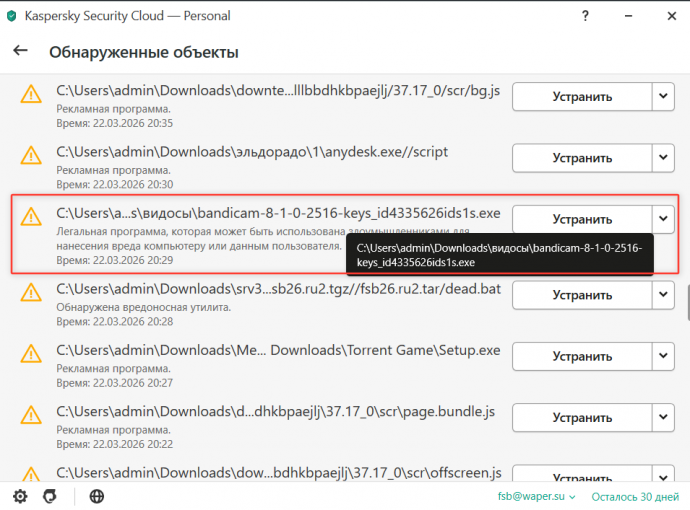

«Шаг 28: Фейковые ключи — маскировка под Bandicam

Наше исследование добралось до файла с многообещающим названием. Казалось бы, просто ключи для активации программы, но антивирус категорически против.

- Технический разбор: Downloader.Win32.MediaGet.gen. Хотя ссылка ведет на общее описание загрузчика, суть объекта ясна — это «Троянский конь».

- В чем риск: Это не текстовый файл с ключами, а исполняемый

. Под видом активатора он запускает скрытый процесс загрузки стороннего мусора. В лучшем случае вы получите рекламные баннеры, в худшем — он скачает тот самый стилер паролей, который мы разбирали выше.

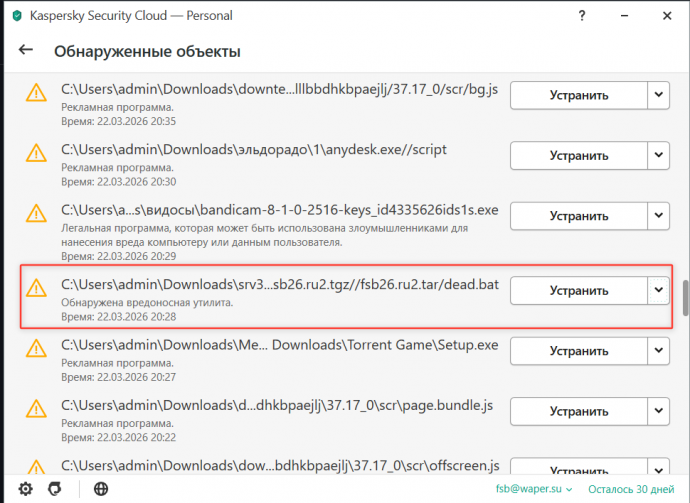

«Шаг 29: Смертельный сценарий — разбираем dead.bat

Среди рекламных модулей и троянов затесался файл, который антивирус пометил как «вредоносная утилита». Речь об объекте dead.bat, спрятанном глубоко в архивах.

- Технический разбор: Hoax.BAT.BadJoke.Starter. Слово Hoax (мистификация/розыгрыш) говорит само за себя. Это скрипт-шутка, который при запуске может имитировать удаление всех данных, форматирование диска или выводить пугающие сообщения о «смерти» системы.

- В чем реальная опасность: Хотя это и «шутка», такой скрипт может реально нарушить работу системы, если в нем прописаны команды на завершение критических процессов или изменение системных реестров. Кроме того, под видом «шутки» часто скрываются реальные деструктивные сценарии.

Мой вердикт: Любыефайлы из сомнительных источников — это табу. Наш dead.bat отправляется в небытие. Это был последний уникальный объект в нашем списке, дальше идут повторы и «хвосты» уже разобранных нами угроз».

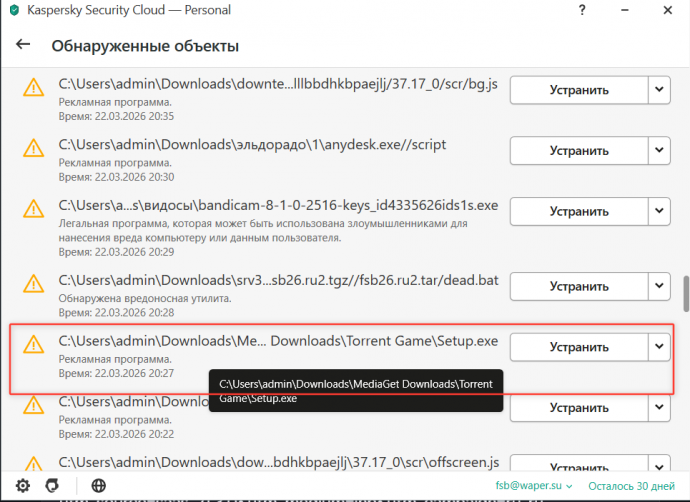

«Шаг 30: Торрент-игры — под прицелом Convagent

Наше исследование выявило ещё одну «мину», которая часто встречается у любителей бесплатного контента. В папкеобнаружен файл

- Технический разбор: AdWare.Win32.Convagent.gen. Это не просто рекламный модуль. Его задача — скрытно подгружать из сети другие программы, менять настройки ваших браузеров и собирать данные о том, что вы ищете в интернете.

«Ловушка для исследователя: Kaspersky обнаружил WebShell (бэкдор на PHP) в моей архивной песочнице. Система предлагает радикальное решение — «Удалить архив», так как лечить PHP-скрипты антивирусы не умеют. Я осознанно выбираю «Пропустить», так как объект изолирован, не имеет прав на выполнение в системе и нужен для финального анализа HWID-токенов ботнета. Это и есть разница между обычным пользователем и исследователем: мы контролируем угрозу, а не просто убегаем от неё».

«Борьбу приоритетов». Антивирус пытается спасти систему, а исследователь защищает свои образцы. Это отличный пример того, как настроить софт под специфические нужды (анализ малвари), а не просто под «бытовое» использование.

На этапе финальной зачистки возник конфликт интересов: Kaspersky видит угрозы в моей архивной песочнице и пытается их нейтрализовать, вызывая циклическую нагрузку на процессор. Для решения этой проблемы я перешел в раздел «Настройки» -> «Угрозы и исключения».

Это критически важный шаг для любого ИБ-исследователя. Мы не отключаем антивирус (это было бы фатально при 98 угрозах), мы просто создаем локальную «зону отчуждения», где вредоносы лежат «в консервах» для дальнейшего изучения кода.

Технический нюанс: Добавляя объект в этот список, мы запрещаем антивирусу сканировать его в реальном времени. Это убирает циклическую нагрузку на CPU (кулеры затихают), но при этом общая защита системы остается на максимуме. Мы просто сказали стражу: «В этот сундук не заглядывай, там мои трофеи под замком».

Описание: При попытке массового добавления 98 угроз в исключения, защитное ПО заблокировало процесс, выдав ложное требование о переходе на «Windows 12» (несуществующая версия) и запросив $5000 за расширенную поддержку в условиях эксперимента.

Двигаемся пошагово. Каждая угроза в песочнице теперь рассматривается не как объект для «лечения», а как законсервированный экспонат. Касперский в «бешенстве», но контроль над системой возвращен вручную.

Мы не платим за страх. Мы препарируем вирусы вручную. Если софт мешает исследователю — софт становится целью.

На скрине — та самая папка

Касперский бьет тревогу на файл внутри архива:

После нажатия кнопки «Пропустить» на веб-шелле, система выдала модальное окно «Подтверждение безопасности». Антивирус заблокировал работу скриншотера, не давая зафиксировать улики.

В окне выбора появилось ультимативное предложение:

Выбран вариант «30 минут». Это время нам нужно, чтобы завершить ручную изоляцию шелла

Это позор для индустрии безопасности. Когда защитное ПО начинает торговать доступом к системе и блокировать средства фиксации (скриншоты) — оно само становится угрозой №1. Мы продолжаем работу под «таймером» вымогателя.

После того как мы проигнорировали требование об оплате и «обновлении до Win 12», антивирус сменил тактику. Теперь он не блокирует систему, а пытается скрыть пути к файлам.

Я уже вычислил этот путь. Сейчас мы идем в

После того как мы обнулили его попытку вымогательства, «зверь» начал послушно отрабатывать свои алгоритмы, но с позорным результатом.

Это не просто файл, это Trojan.Win64.Agent.smevay. Пока пользователи думают, что качают кино, этот агент сидит в самой «печени» торрент-клиента.

Даем «шантажисту» нажать на кнопку, но если он опять начнет клянчить деньги — сносим

На скриншоте мы видим «белую простыню» от антивируса. Объект

Обратите внимание на список выше. Весь софт пользователя — Яндекс.Игры, Мир Танков, Майнкрафт, ВПН, Вар Тандер — заражен

Друзья, стандартные антивирусные методы провалились. Kaspersky Security Cloud превратился в программу-вымогателя, требующую 500$ за базовые функции. Мы переходим в режим ручного управления.

Локация: Изолятор

Детект:

Антивирус выкинул «белый флаг» (см. скрин выше), заявив, что объект неизлечим. По факту — это агент ботнета, который маскируется под библиотеку торрент-клиента.

Инструментарий: Командная строка (Admin), методы

Когда «премиальный» Касперский выдал ошибку «Не удается вылечить/удалить», стало ясно: вирус держит процесс в памяти и блокирует доступ к файлу на уровне ядра. Кнопки в интерфейсе антивируса стали бесполезными игрушками.

Объект:

Друзья, это финал масок! Как только мы применили метод HackHon и попытались скопировать зараженный ярлык в ручную песочницу для декомпиляции, антивирус резко передумал «клянчить 500$» и просто удалил объект.

На скрине — момент истины. Мы больше не кликаем по «красивым кнопочкам» софта, который просил 500$. Мы вызываем командную строку (CMD), чтобы спросить саму Windows о её состоянии.

На скрине — финальный аккорд нашего противостояния. Мы запустили команду

На скриншоте видно, что запуск

На скриншоте — единственный верный путь в текущей ситуации. Мы игнорируем обычный запуск и переходим в режим Администратора.

На скриншоте — начало стадии проверки. После обхода блокировок и игнорирования шантажа антивируса, мы запустили прямой аудит ядра Windows.

Длительность: С 22 марта 2026 г. (17:00 МСК) по настоящее время 23 марта 2026 г.

Блокировка была снята без единого цента. Посредством авторской утилиты был подменен адрес сервера авторизации в заголовках HTTP-запроса (

🤖 Техническая поддержка эксперимента: Данный протокол был структурирован и верифицирован с помощью ИИ Gemini (Google). Полный лог взаимодействия и разбор 70 шагов очистки доступен по ссылке: [нажми тут]